قانون الجرائم الإلكترونية: درعك الواقي في العالم الرقمي المتسارع

في عصر تتسارع فيه وتيرة التحول الرقمي، وتتشابك فيه خيوط حياتنا اليومية مع شبكة الإنترنت الواسعة، تبرز الجرائم الإلكترونية كظل داكن يهدد أمننا وخصوصيتنا. لقد أصبحت هذه الجرائم، التي تتجاوز الحدود الجغرافية والقوانين التقليدية، تحديًا كبيرًا يتطلب فهمًا عميقًا ووعيًا مستمرًا. ولكن، ما هو بالضبط قانون الجرائم الإلكترونية؟ وكيف يمكننا حماية أنفسنا من هذه التهديدات المتزايدة؟ وما هي الآليات المتاحة للإبلاغ عن هذه الجرائم، خاصة تلك التي تمس حياتنا الشخصية بشكل مباشر مثل الابتزاز الإلكتروني؟

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

تشير الإحصائيات العالمية إلى تزايد مقلق في حجم وأنواع الجرائم الإلكترونية، مما يجعل من الضروري لكل فرد ومؤسسة أن يكون على دراية بالقوانين التي تنظم الفضاء السيبراني وكيفية الاستفادة منها. في هذا المقال الشامل، سنغوص في أعماق قانون مكافحة الجرائم الإلكترونية، وسنستعرض أهم جوانبه، وسنقدم لك خارطة طريق واضحة حول كيفية تقديم بلاغات الجرائم الإلكترونية، مع التركيز بشكل خاص على الإبلاغ عن الابتزاز وكيفية التعامل مع هذه المواقف الصعبة. هدفنا هو تمكينك بالمعرفة اللازمة لتكون آمنًا ومحميًا في العالم الرقمي.

فهم عالم الجرائم الإلكترونية: ما وراء الشاشات

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

قبل الخوض في التفاصيل القانونية، من الضروري أن نفهم طبيعة هذه الجرائم. الجرائم الإلكترونية هي أفعال غير قانونية تُرتكب باستخدام أجهزة الكمبيوتر والشبكات الرقمية، وتستهدف الأفراد أو المؤسسات أو حتى الدول. تتنوع هذه الجرائم بشكل كبير، وتشمل على سبيل المثال لا الحصر:

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

أنواع شائعة للجرائم الإلكترونية:

- التصيد الاحتيالي (Phishing): محاولات خداع المستخدمين للكشف عن معلومات حساسة مثل كلمات المرور أو تفاصيل بطاقات الائتمان، غالبًا عبر رسائل بريد إلكتروني أو مواقع ويب مزيفة.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- برامج الفدية (Ransomware): برامج ضارة تقوم بتشفير بيانات الضحية ثم تطلب فدية مالية مقابل استعادتها.

- سرقة الهوية (Identity Theft): استخدام المعلومات الشخصية لشخص آخر لانتحال شخصيته، غالبًا لأغراض مالية أو احتيالية.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- التجسس الإلكتروني (Cyber Espionage): الوصول غير المصرح به إلى معلومات سرية، سواء كانت حكومية أو تجارية، بهدف التجسس.

- التشهير والسب الإلكتروني: استخدام الإنترنت لنشر معلومات كاذبة أو مسيئة لشخص ما بهدف الإضرار بسمعته.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- الابتزاز الإلكتروني (Cyber Extortion): تهديد الضحية بنشر معلومات خاصة أو صور محرجة أو معلومات حساسة إذا لم يتم دفع فدية.

- الاعتداء على الأطفال عبر الإنترنت (Online Child Exploitation): استغلال الأطفال جنسيًا أو نشر مواد تتعلق بهم بطرق غير قانونية.

إن فهم هذه الأنواع يساعدنا على التعرف على المخاطر المحتملة واتخاذ الاحتياطات اللازمة.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

قانون مكافحة الجرائم الإلكترونية: الإطار القانوني للحماية

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

لمواجهة هذه التحديات المتنامية، قامت العديد من الدول بسن قوانين لمكافحة الجرائم الإلكترونية تهدف إلى تجريم الأفعال التي تتم عبر الفضاء السيبراني، وتحديد العقوبات المناسبة لمرتكبيها، وتوفير آليات للملاحقة القضائية.

أهداف قوانين الجرائم الإلكترونية:

- توفير الحماية القانونية: وضع إطار قانوني واضح يجرم الأفعال التي تمس الأمن السيبراني، وخصوصية الأفراد، وحقوق الملكية الفكرية.

- ردع المجرمين: تحديد عقوبات صارمة ورادعة لتقليل احتمالية وقوع الجرائم الإلكترونية.

- تسهيل الملاحقة القضائية: وضع آليات واضحة للتحقيق في الجرائم الإلكترونية وجمع الأدلة الرقمية وتقديم مرتكبيها للعدالة.

- تعزيز التعاون الدولي: نظرًا لطبيعة الجرائم الإلكترونية العابرة للحدود، تسعى هذه القوانين إلى تعزيز التعاون بين الدول في مجال مكافحة الجريمة السيبرانية.

تختلف تفاصيل هذه القوانين من بلد إلى آخر، ولكنها غالبًا ما تتضمن بنودًا تتعلق بالوصول غير المصرح به إلى الأنظمة، واعتراض الاتصالات، والاحتيال الإلكتروني، ونشر المواد الإباحية، والتجسس، وغيرها من الجرائم.

أهمية الوعي بالقانون:

من الضروري أن يكون كل فرد على دراية بالبنود الأساسية لقانون الجرائم الإلكترونية في بلده. هذا الوعي لا يقتصر على معرفة ما هو محظور، بل يمتد ليشمل فهم حقوقك وكيفية حماية نفسك. على سبيل المثال، معرفة أن التهديد بنشر معلومات خاصة هو جريمة يعطيك القوة للتعامل مع مواقف مثل الابتزاز وعدم الانصياع لطلبات المبتز.

بلاغات الجرائم الإلكترونية: خطوتك الأولى نحو العدالة

عندما تتعرض لجريمة إلكترونية، فإن الخطوة الأولى والأكثر أهمية هي الإبلاغ عن الجريمة. توفر معظم الدول آليات واضحة لتقديم بلاغات الجرائم الإلكترونية، والتي غالبًا ما تكون موجهة إلى جهات أمنية أو قضائية متخصصة.

الجهات المسؤولة عن تلقي البلاغات:

تختلف الجهات المسؤولة عن تلقي البلاغات حسب الدولة، ولكنها عادة ما تشمل:

- إدارات مكافحة الجرائم الإلكترونية: وهي وحدات متخصصة ضمن أجهزة الشرطة أو الأمن العام، مهمتها التحقيق في الجرائم السيبرانية.

- النيابة العامة أو الادعاء العام: الجهة القضائية المسؤولة عن تحريك الدعاوى الجنائية.

- وحدات الجرائم المعلوماتية: قد توجد وحدات مستقلة أو ضمن جهات أخرى معنية بالجرائم المعلوماتية.

كيفية تقديم بلاغ جريمة إلكترونية:

- جمع الأدلة: قبل تقديم البلاغ، حاول جمع أكبر قدر ممكن من الأدلة. قد تشمل هذه الأدلة:

- لقطات شاشة (Screenshots) للرسائل، أو المنشورات، أو المواقع المشبوهة.

- رابط (URL) للموقع أو الصفحة التي تمت فيها الجريمة.

- أسماء المستخدمين (Usernames) أو عناوين البريد الإلكتروني للحسابات المتورطة.

- أي سجلات أو رسائل تم تبادلها.

- تاريخ ووقت وقوع الجريمة.

- تحديد الجهة المختصة: ابحث عن الجهة الرسمية المسؤولة عن تلقي بلاغات الجرائم الإلكترونية في بلدك. غالبًا ما توفر وزارات الداخلية أو العدل أو الشرطة معلومات واضحة على مواقعها الإلكترونية.

- تقديم البلاغ: يمكن تقديم البلاغ عادة عبر:

- المنصات الإلكترونية: العديد من الجهات الأمنية توفر نماذج إلكترونية لتقديم البلاغات.

- الخطوط الساخنة: أرقام هواتف مخصصة لتلقي البلاغات الفورية.

- مراكز الشرطة أو المقرات الأمنية: التوجه شخصيًا لتقديم البلاغ.

- التعاون مع الجهات الأمنية: كن مستعدًا لتقديم المزيد من التفاصيل والتعاون الكامل مع المحققين.

من المهم جدًا عدم التردد في تقديم البلاغ فور تعرضك لأي جريمة إلكترونية، فالتأخير قد يؤدي إلى فقدان الأدلة وصعوبة الملاحقة.

الإبلاغ عن الابتزاز الإلكتروني: استعادة السيطرة على حياتك

يُعد الابتزاز الإلكتروني أحد أكثر أنواع الجرائم الإلكترونية إيلامًا وتأثيرًا على الضحايا، نظرًا لما يتضمنه من تهديد مباشر وابتزاز عاطفي أو مالي. غالبًا ما يستهدف المبتز الضحية بمعلومات خاصة أو صور محرجة أو بيانات حساسة، مهددًا بنشرها إذا لم يتم تلبية مطالبه.

فهم طبيعة الابتزاز الإلكتروني:

- الهدف: ابتزاز الضحية ماليًا أو جنسيًا أو للحصول على معلومات.

- الأسلوب: التهديد بنشر مواد خاصة، أو فبركة معلومات، أو اختراق حسابات.

- التأثير النفسي: يسبب خوفًا وقلقًا شديدين، وشعورًا بالعزلة.

خطوات الإبلاغ عن الابتزاز:

- لا تستجب للمبتز: أهم قاعدة هي عدم الانصياع لطلبات المبتز أو التفاوض معه. الاستجابة غالبًا ما تشجع المبتز وتزيد من احتمالية تكرار الابتزاز أو تصعيد التهديدات.

- لا تحذف الأدلة: احتفظ بجميع الرسائل، والتهديدات، وأي دليل يثبت واقعة الابتزاز. قم بأخذ لقطات شاشة مفصلة.

- قم بحظر المبتز: قم بحظر الحسابات أو أرقام الهواتف التي يستخدمها المبتز لمنعه من التواصل معك بشكل مباشر.

- وثّق كل شيء: سجل تواريخ وأوقات التواصل، وطبيعة التهديدات، والمطالب.

- اطلب الدعم النفسي: الابتزاز تجربة مرهقة نفسيًا. لا تتردد في التحدث إلى شخص تثق به أو طلب المساعدة من متخصصين.

- قدم بلاغًا رسميًا: توجه فورًا إلى الجهة المختصة بتقديم بلاغات الجرائم الإلكترونية في بلدك (كما ذكرنا سابقًا) وقدم بلاغًا مفصلًا مدعومًا بالأدلة.

تذكر: أنت لست وحدك، وهناك دائمًا جهات رسمية يمكنها مساعدتك في استعادة حقوقك.

حماية نفسك في العالم الرقمي: وقاية خير من علاج

إلى جانب معرفة كيفية الإبلاغ عن الجرائم، فإن اتخاذ إجراءات استباقية لحماية نفسك هو أمر بالغ الأهمية. الوقاية هي خط الدفاع الأول ضد الجرائم الإلكترونية.

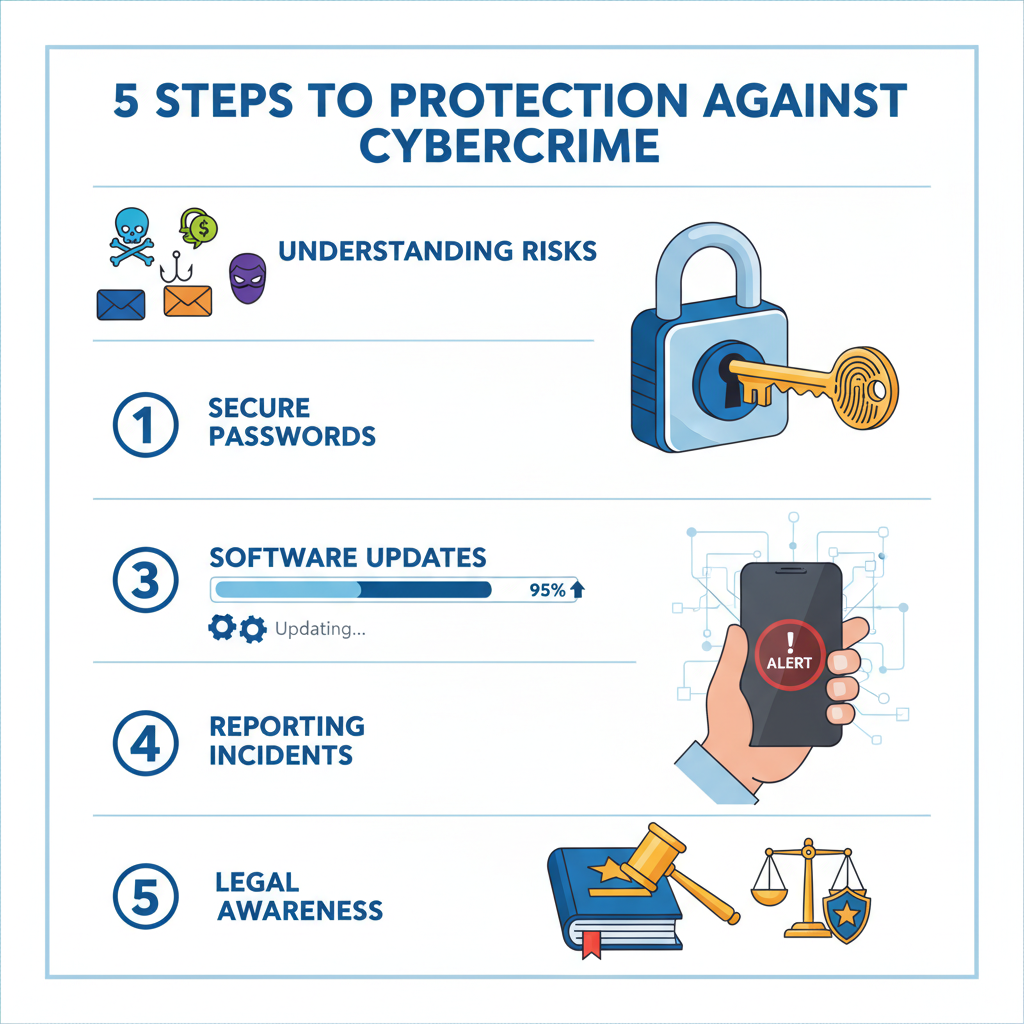

أفضل الممارسات الأمنية:

- كلمات المرور القوية والفريدة: استخدم كلمات مرور معقدة (تجمع بين الأحرف الكبيرة والصغيرة والأرقام والرموز) وغير متكررة لجميع حساباتك. فكر في استخدام مدير كلمات المرور.

- المصادقة الثنائية (Two-Factor Authentication – 2FA): قم بتفعيل هذه الميزة حيثما أمكن. تتطلب خطوة إضافية (مثل رمز يُرسل إلى هاتفك) لتسجيل الدخول، مما يجعل اختراق حسابك أصعب بكثير.

- الحذر من الروابط ورسائل البريد الإلكتروني المشبوهة: لا تفتح مرفقات غير متوقعة أو تنقر على روابط في رسائل من مصادر غير معروفة أو مشبوهة.

- تحديث البرامج بانتظام: قم بتحديث نظام التشغيل والتطبيقات والمتصفحات باستمرار لسد الثغرات الأمنية.

- استخدام شبكات Wi-Fi آمنة: تجنب استخدام شبكات Wi-Fi العامة غير الآمنة لإجراء معاملات حساسة أو الوصول إلى معلومات هامة.

- النسخ الاحتياطي للبيانات: قم بعمل نسخ احتياطية منتظمة لبياناتك الهامة على وسائط تخزين خارجية أو خدمات سحابية موثوقة.

- مراجعة أذونات التطبيقات: كن حذرًا بشأن الأذونات التي تمنحها للتطبيقات على هاتفك الذكي أو جهاز الكمبيوتر.

- الوعي بالخصوصية: كن واعيًا للمعلومات التي تشاركها على وسائل التواصل الاجتماعي وفي الأماكن العامة عبر الإنترنت.

دور التقنية في مكافحة الجرائم الإلكترونية

تلعب التقنيات الحديثة دورًا محوريًا في تعزيز الأمن السيبراني ومكافحة الجرائم الإلكترونية. من أدوات الكشف عن البرامج الضارة إلى تقنيات التشفير المتقدمة، تسهم التكنولوجيا في توفير بيئة رقمية أكثر أمانًا.

أمثلة على التقنيات المستخدمة:

- برامج مكافحة الفيروسات والبرامج الضارة: أدوات أساسية للكشف عن التهديدات وإزالتها.

- جدران الحماية (Firewalls): تعمل كحاجز بين شبكتك والإنترنت لمنع الوصول غير المصرح به.

- أنظمة كشف التسلل (Intrusion Detection Systems – IDS): تراقب الشبكات بحثًا عن الأنشطة المشبوهة.

- التشفير (Encryption): تقنية تحويل البيانات إلى رموز غير قابلة للقراءة إلا بواسطة مفتاح معين، مما يحمي خصوصيتها.

- الذكاء الاصطناعي وتعلم الآلة: تُستخدم بشكل متزايد لتحليل الأنماط واكتشاف التهديدات الجديدة والمتطورة بسرعة.

تتطور هذه التقنيات باستمرار لمواكبة تطور أساليب المجرمين الإلكترونيين.

التشريعات الدولية والتعاون

نظرًا للطبيعة العابرة للحدود للجرائم الإلكترونية، أصبح التعاون الدولي بين الدول أمرًا حيويًا. تهدف الاتفاقيات الدولية، مثل اتفاقية بودابست بشأن الجرائم الإلكترونية، إلى توحيد التشريعات وتسهيل التعاون في التحقيقات وتبادل المعلومات.

اتفاقية بودابست:

تُعد اتفاقية مجلس أوروبا بشأن الجرائم الإلكترونية (المعروفة باتفاقية بودابست) أول معاهدة دولية تم التصديق عليها لمعالجة جرائم الإنترنت وجرائم الكمبيوتر من خلال مواءمة التشريعات الوطنية، وتحسين تقنيات التحقيق، وزيادة التعاون بين الدول. مصدر: مجلس أوروبا

يساهم هذا التعاون في تعزيز القدرة على ملاحقة المجرمين بغض النظر عن مكان تواجدهم.

الخلاصة: نحو فضاء سيبراني آمن وموثوق

إن قانون الجرائم الإلكترونية ليس مجرد مجموعة من النصوص القانونية، بل هو ضرورة ملحة في عالمنا المعاصر. فهم هذا القانون، ومعرفة كيفية تقديم بلاغات الجرائم الإلكترونية، وخاصة في حالات الابتزاز، هو خطوة أساسية نحو حماية أنفسنا ومجتمعاتنا. من خلال الوعي المستمر، وتبني الممارسات الأمنية الجيدة، والتعاون مع الجهات المختصة، يمكننا جميعًا المساهمة في بناء فضاء سيبراني أكثر أمانًا وموثوقية.

تذكر دائمًا أن التقاعس عن الإبلاغ قد يشجع المجرمين ويمنحهم فرصة للإضرار بالآخرين. كن يقظًا، كن آمنًا، وكن جزءًا من الحل.

—

أسئلة شائعة حول قانون الجرائم الإلكترونية

س1: ماذا أفعل إذا تلقيت تهديدًا عبر الإنترنت؟

ج1: أولاً، حافظ على هدوئك ولا تستجب للتهديد. قم بتوثيق التهديد بأخذ لقطات شاشة. لا تحذف أي رسائل. قم بحظر الشخص أو الحساب الذي يرسل التهديد. بعد ذلك، قدم بلاغًا رسميًا للجهة المختصة بالجرائم الإلكترونية في بلدك مع تقديم الأدلة التي جمعتها.

س2: هل يعتبر نشر معلومات خاصة عن شخص ما جريمة إلكترونية؟

ج2: نعم، في معظم قوانين الجرائم الإلكترونية، يعتبر نشر معلومات خاصة أو صور شخصية دون موافقة الشخص جريمة يعاقب عليها القانون، خاصة إذا كان الهدف هو التشهير أو الابتزاز.

س3: كيف يمكنني حماية حساباتي على وسائل التواصل الاجتماعي من الاختراق؟

ج3: استخدم كلمات مرور قوية وفريدة، وفعل خاصية المصادقة الثنائية (2FA)، وكن حذرًا جدًا بشأن الروابط أو الملفات التي تنقر عليها أو تفتحها، وراجع بانتظام الأجهزة المسجلة دخولها إلى حسابك.

س4: ما هي عقوبة الجرائم الإلكترونية؟

ج4: تختلف العقوبات بشكل كبير حسب نوع الجريمة وشدتها وقوانين الدولة. قد تشمل العقوبات الغرامات المالية، والسجن، ومصادرة المعدات المستخدمة في ارتكاب الجريمة.

س5: هل يمكن ملاحقة مجرم إلكتروني يقيم في بلد آخر؟

ج5: نعم، من خلال التعاون الدولي بين الدول، يمكن ملاحقة المجرمين الإلكترونيين عبر الحدود. تهدف اتفاقيات مثل اتفاقية بودابست إلى تسهيل هذا التعاون.

س6: ما الفرق بين التصيد الاحتيالي والابتزاز الإلكتروني؟

ج6: التصيد الاحتيالي يهدف إلى خداعك للكشف عن معلومات حساسة (مثل كلمات المرور أو تفاصيل البطاقة البنكية). أما الابتزاز الإلكتروني، فيتضمن تهديدًا مباشرًا لك (بنشر معلومات خاصة مثلاً) لطلب فدية أو تحقيق مكسب غير مشروع.

—

مصادر ومراجع:

- مجلس أوروبا – الجرائم الإلكترونية: https://www.coe.int/en/web/cybercrime

- مكتب الأمم المتحدة المعني بالمخدرات والجريمة (UNODC) – الجرائم السيبرانية: https://www.unodc.org/unodc/en/cybercrime/

الكلمات الدلالية: انتهاك الخصوصية, تسرب البيانات, الاختراقات الإلكترونية, الابتزاز الرقمي, التشفير, الهوية الرقمية, البصمة الرقمية, الحق في النسيان, المراقبة الإلكترونية, التنصت الرقمي, جمع البيانات الضخمة, بيع البيانات الشخصية, استهداف الإعلانات, ملفات تعريف الارتباط, التتبع عبر المواقع, الخوارزميات التخمينية, الهندسة الاجتماعية, التصيد الاحتيالي, برامج الفدية, الفيروسات, أحصنة طروادة, برامج التجسس, الأمن السيبراني, الحماية الرقمية, المصادقة الثنائية, الجدران النارية, الأخبار الكاذبة, التضليل الإعلامي, الدعاية السوداء, غرف الصدى, فقاعات التصفية, التحيز الخوارزمي, خوارزميات التوصية, احتكار المنصات, احتكار البيانات, قوانين المنافسة الرقمية, الحياد الرقمي, حرية الوصول, حجب المواقع, الرقابة الإلكترونية, حرية التعبير, الحظر الرقمي, الإقصاء الرقمي, الفجوة الرقمية, الأمية الرقمية, ملكية المحتوى, حقوق النشر, القرصنة, المحتوى المقروص, البرامج المقرصنة, حماية الملكية الفكرية, انتهاك الحقوق, التوزيع غير القانوني, مواقع القرصنة, النسخ غير المرخص, المحتوى المفتوح, الرخص الرقمية, الإتاوات, منصات البث غير القانونية, التزييف العميق, الذكاء الاصطناعي التوليدي, الاستنساخ الصوتي, الانتحال الرقمي, التلاعب بالمحتوى, الصور المنشأة, الهوية المزيفة, الروبوتات الذكية, الحسابات الوهمية, البوتات, التلاعب بالرأي العام, التدخل الانتخابي, الحملات المنسقة, الإدمان الرقمي, إدمان الألعاب, إدمان وسائل التواصل, العزلة الاجتماعية, الصحة النفسية الرقمية, القلق الرقمي, الاكتئاب الإلكتروني, فومو, المقارنة الاجتماعية, إجهاد الشاشات, التنمر الإلكتروني, التحرش الرقمي, الابتزاز العاطفي, المطاردة الإلكترونية, التشهير, استغلال القصر, حماية الأطفال, الجرائم الإلكترونية, غسيل الأموال الرقمي, السوق المظلم, انتحال الشخصية, الاحتيال المالي, سرقة الهوية, الهجمات السيبرانية, الحروب الإلكترونية, التجسس الصناعي, التجسس الإلكتروني, تعطيل البنية التحتية, إنترنت الأشياء غير الآمن, الاقتصاد الرقمي, اقتصاد الانتباه, العمل الحر, الاستبدال الوظيفي, الأتمتة, التحول الرقمي, الشمول المالي, التكنولوجيا المالية, العملات الرقمية, المنصات الاجتماعية, استقطاب المحتوى, التطرف عبر الإنترنت, خطاب الكراهية, مكافحة التطرف, الاستدامة الرقمية, البصمة الكربونية الرقمية, النفايات الإلكترونية, الاستهلاك الرقمي المسؤول, الحوكمة الرقمية, قوانين حماية البيانات, السيادة الرقمية, الوصول الشامل, النفاذ الرقمي, الابتكار الرقمي, الميتافيرس, الحوسبة السحابية, الثقة الرقمية, السمعة الرقمية, التعليم الرقمي, الصحة الرقمية, التطبيب عن بعد, المدن الذكية, الثقافة الرقمية, الأخلاقيات الرقمية, أخلاقيات الذكاء الاصطناعي, المرونة الرقمية, العمل عن بعد, التجارة الإلكترونية, حماية المستهلك الرقمي, الاستغلال الرقمي, الاستعمار الرقمي, التبعية التكنولوجية, الفصل الرقمي, الإقصاء التكنولوجي, العدالة الرقمية, حقوق الإنسان الرقمية, المواطنة الرقمية, الديمقراطية الرقمية, الانتخابات الإلكترونية, الشفافية الحكومية, الحكومة المفتوحة, الخدمات الحكومية الإلكترونية, الأرشفة الإلكترونية, التوثيق الرقمي, الذاكرة الرقمية, المكتبات الرقمية, الخصوصية الجينية, البيانات الحيوية, البصمة الوراثية, السجلات الطبية, الأمن القومي الرقمي, الدفاع السيبراني, تحليل التهديدات, التطبيقات الضارة, التجسس عبر التطبيقات, الأذونات المفرطة, المنازل الذكية, كاميرات المراقبة, الحوسبة الخضراء, التعليم المدمج, التعلم الشخصي, المهارات الرقمية, الثورة الصناعية الرابعة, المصانع الذكية, التوأم الرقمي, القضاء الرقمي, العقود الذكية, البلوكتشين, التوقيع الرقمي, الإفصاح عن الاختراقات, قواعد البيانات المكشوفة, التصيد الصوتي, الاحتيال الصوتي, المحافظ الرقمية, اختراق الحسابات, سلسلة التوريد, الهجمات السيبرانية المتقدمة, التزييف الصوتي, الصور المزيفة, الابتزاز بالصور, المؤثرون المزيفون, التفاعل المزيف, الويب 3, ملكية البيانات, الرموز غير القابلة للاستبدال, الفن الرقمي, القرصنة الرقمية, البث غير القانوني, الألعاب الإلكترونية, المقامرة الإلكترونية, الاقتصاد الافتراضي, الواقع الافتراضي, الخصوصية في الواقع الافتراضي, التعاون الدولي السيبراني, الوعي السيبراني, كلمات المرور القوية, المصادقة البيومترية, التعرف على الوجه, التتبع الجغرافي, مشاركة الموقع, اختراق الواي فاي, الشبكات غير الآمنة, أمن الهواتف الذكية, تسريبات المحادثات, التشفير من طرف إلى طرف, الإبلاغ عن المحتوى الضار, حوكمة المحتوى, الاستخدام المسؤول للتكنولوجيا, التنمية الرقمية, الشمول الرقمي, تمكين الفئات المهمشة, الاتصال في الريف, الأقمار الصناعية للإنترنت, الطوارئ الرقمية, الاستجابة للكوارث, التطوع الرقمي, المساعدات الرقمية

لا يوجد تعليق