قوة الحماية الرقمية: كيف تتصدى لاختراق إنستجرام والجرائم الإلكترونية؟

هل تعلم أن أكثر من 3.5 مليار شخص حول العالم يستخدمون وسائل التواصل الاجتماعي؟ هذا الرقم الهائل يعني أن هناك مليارات الفرص للتواصل، ولكن أيضاً مليارات الفرص للمجرمين الإلكترونيين لاستهدافنا. في عصرنا الرقمي، لم تعد المخاوف تقتصر على سرقة المحافظ، بل امتدت لتشمل سرقة الهوية الرقمية واختراق الحسابات، بما في ذلك منصات شهيرة مثل إنستجرام.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

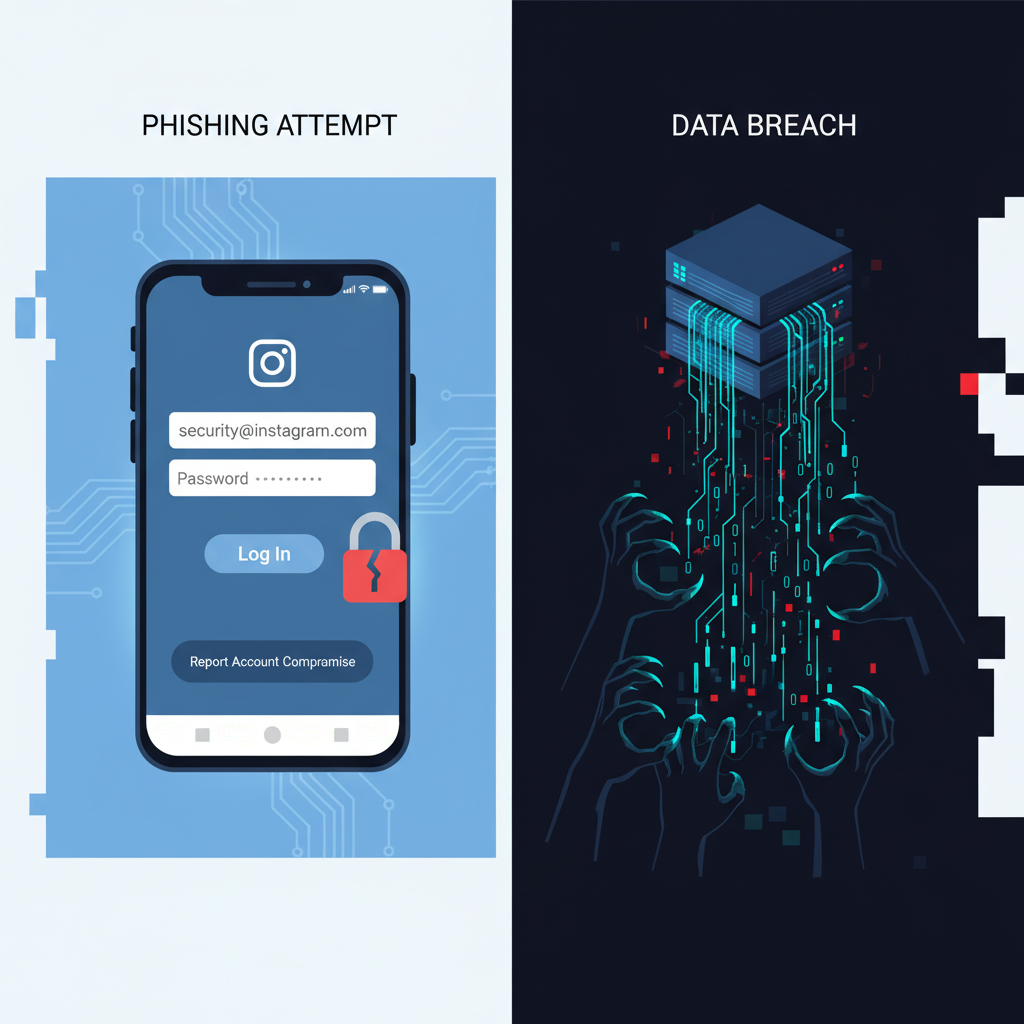

إن فهم طبيعة هذه التهديدات مثل اختراق إنستجرام، اختراق البريد الإلكتروني، سرقة الحسابات، سرقة البيانات، انتحال الشخصية، النصب الإلكتروني، الاحتيال عبر الإنترنت، النصب عبر فيسبوك، النصب عبر واتساب، الاحتيال الإلكتروني، والجرائم المعلوماتية هو الخطوة الأولى نحو بناء درع رقمي قوي يحميك ويحمي معلوماتك الثمينة.

في هذا الدليل الشامل، سنغوص في أعماق هذه التحديات الرقمية، ونكشف عن أساليب المجرمين، والأهم من ذلك، سنقدم لك استراتيجيات فعالة للحماية والوقاية. استعد لتصبح سيد عالمك الرقمي!

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

فهم التهديدات: ما وراء اختراق إنستجرام والجرائم الإلكترونية

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

قبل أن نبدأ في بناء دفاعاتنا، من الضروري أن نفهم طبيعة الأعداء الذين نواجههم. الجرائم المعلوماتية ليست مجرد مصطلح غامض، بل هي مجموعة واسعة من الأنشطة غير القانونية التي تستهدف الأجهزة الرقمية والشبكات والبيانات.

1. اختراق إنستجرام والحسابات الأخرى:

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

يُعد اختراق إنستجرام أحد أكثر المخاوف شيوعًا، خاصة بين الشباب. لا يقتصر الأمر على الوصول غير المصرح به إلى صورك ورسائلك، بل يمكن أن يؤدي إلى انتحال الشخصية، حيث يستخدم المخترق حسابك لنشر معلومات مضللة أو الاحتيال على أصدقائك وعائلتك. وينطبق هذا أيضًا على اختراق البريد الإلكتروني، والذي غالبًا ما يكون بوابة للوصول إلى حسابات أخرى.

- الأساليب الشائعة: التصيد الاحتيالي (Phishing)، هجمات القوة الغاشمة (Brute Force Attacks)، استخدام كلمات مرور ضعيفة، البرامج الضارة (Malware).

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- العواقب: فقدان الوصول إلى الحساب، سرقة البيانات الشخصية، انتحال الشخصية، نشر محتوى ضار، ابتزاز.

2. سرقة البيانات والبيانات الشخصية:

تتجاوز سرقة البيانات مجرد اختراق حساب واحد. قد يستهدف المجرمون قواعد بيانات الشركات التي تحتوي على معلومات آلاف أو ملايين المستخدمين. هذه البيانات يمكن أن تشمل الأسماء، عناوين البريد الإلكتروني، أرقام الهواتف، وحتى معلومات بطاقات الائتمان.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- المصادر المحتملة: خروقات البيانات (Data Breaches) للشركات، شبكات Wi-Fi عامة غير آمنة، مواقع ويب مزيفة.

- الاستخدامات الخبيثة: سرقة الهوية الرقمية، فتح حسابات باسم الضحية، إجراء عمليات شراء غير مصرح بها، الاحتيال المالي.

3. انتحال الشخصية الرقمية وسرقة الهوية:

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

انتحال الشخصية هو عندما يتظاهر شخص ما بأنه أنت عبر الإنترنت. يمكن أن يشمل ذلك إنشاء ملفات تعريف مزيفة على وسائل التواصل الاجتماعي، أو إرسال رسائل باسمك، أو حتى تقديم طلبات للحصول على قروض باسمك. سرقة الهوية الرقمية هي الخطوة الأبعد، حيث يتم استخدام معلوماتك الشخصية بشكل كامل لارتكاب جرائم مالية أو قانونية.

- الأدلة: ظهور نشاط غير معتاد في حساباتك، تلقي فواتير لمنتجات لم تطلبها، رفض طلبات ائتمان دون سبب.

تواصل معنا الآن عبر الواتساب للحصول على مساعدة مباشرة!

راسلنا على واتسابالرد سريع خلال ساعات العمل.

- الحماية: مراقبة تقارير الائتمان، تأمين المعلومات الشخصية، الحذر عند مشاركة التفاصيل.

4. النصب والاحتيال الإلكتروني (Phishing & Scams):

النصب الإلكتروني والاحتيال عبر الإنترنت هما المظلة التي تجمع العديد من الأساليب الخبيثة. يشمل ذلك النصب عبر فيسبوك، النصب عبر واتساب، ورسائل البريد الإلكتروني المزيفة التي تطلب منك معلومات حساسة أو نقرات على روابط ضارة.

- أنواع شائعة: رسائل الفوز باليانصيب الوهمي، عروض العمل المغرية جدًا، طلبات المساعدة المالية العاجلة من شخص مزيف، رسائل دعم فني مزيفة.

- الهدف: سرقة المعلومات، سرقة الأموال، نشر البرامج الضارة.

كيف تحدث هذه الاختراقات؟ أساليب المجرمين الإلكترونيين

المجرمون الإلكترونيون مبدعون ومتطورون باستمرار. فهم يستغلون نقاط الضعف التقنية والسلوكية لدينا. إليك بعض الأساليب الأكثر شيوعًا التي يستخدمونها لشن الجرائم المعلوماتية:

1. التصيد الاحتيالي (Phishing):

هذا هو الأسلوب الأكثر انتشارًا. يرسل المخترقون رسائل بريد إلكتروني أو رسائل نصية تبدو وكأنها من مصادر موثوقة (مثل البنوك، شركات التكنولوجيا، أو حتى الأصدقاء). الهدف هو خداعك للنقر على رابط ضار أو تنزيل مرفق مصاب ببرامج ضارة، أو تقديم معلومات حساسة مثل كلمات المرور أو أرقام بطاقات الائتمان.

- علامات التحذير: طلب معلومات شخصية، وجود أخطاء إملائية أو نحوية، عناوين URL تبدو مشبوهة، شعور بالإلحاح أو التهديد.

2. الهندسة الاجتماعية (Social Engineering):

تعتمد هذه الأساليب على التلاعب النفسي بالأشخاص لخداعهم. بدلاً من استغلال ثغرات تقنية، يستغل المخترقون ثقتنا أو خوفنا أو فضولنا. يمكن أن يشمل ذلك انتحال صفة موظف دعم فني أو زميل عمل لطلب معلومات.

- أمثلة: مكالمة هاتفية تدعي أنها من دعم فيسبوك تطلب منك كلمة مرورك لتأكيد حسابك.

3. كلمات المرور الضعيفة والمتكررة:

الكثير منا يرتكب خطأ استخدام كلمات مرور سهلة التخمين (مثل “123456” أو “password”) أو إعادة استخدام نفس كلمة المرور عبر حسابات متعددة. هذا يفتح الباب أمام هجمات القوة الغاشمة، حيث يجرب المهاجمون آلاف التركيبات من كلمات المرور حتى يعثروا على الكلمة الصحيحة.

- المخاطر: اختراق حساب واحد يمكن أن يؤدي إلى اختراق جميع الحسابات التي تستخدم نفس كلمة المرور.

4. البرامج الضارة (Malware):

تشمل الفيروسات، أحصنة طروادة، برامج التجسس (Spyware)، وبرامج الفدية (Ransomware). يمكن أن تصيب هذه البرامج أجهزتك عبر تنزيلات مشبوهة، مرفقات البريد الإلكتروني، أو حتى زيارة مواقع ويب مصابة. بمجرد تثبيتها، يمكنها سرقة بياناتك، تسجيل ضغطات مفاتيحك، أو حتى قفل جهازك والمطالبة بفدية.

- مصادر الانتشار: البرامج المقرصنة، الإعلانات الخبيثة، الروابط المشبوهة.

5. استغلال ثغرات أمنية غير مصححة:

تعتمد البرامج وأنظمة التشغيل على تحديثات منتظمة لسد الثغرات الأمنية. إذا لم تقم بتحديث أجهزتك وبرامجك، فإنك تترك أبوابًا مفتوحة للمجرمين لاستغلال هذه الثغرات المعروفة.

- الأهمية: التحديثات ليست مجرد تحسينات، بل هي ضرورية للحفاظ على أمانك.

بناء حصنك الرقمي: استراتيجيات فعالة للحماية

الآن بعد أن فهمنا التهديدات وكيفية عملها، حان الوقت لبناء دفاعاتنا. الحماية الرقمية تتطلب مزيجًا من الوعي، الأدوات التقنية، واتباع الممارسات الجيدة.

1. قوة كلمات المرور وإدارتها:

- إنشاء كلمات مرور قوية: استخدم مزيجًا من الأحرف الكبيرة والصغيرة، الأرقام، والرموز. اجعلها طويلة (12 حرفًا على الأقل).

- تجنب المعلومات الشخصية: لا تستخدم اسمك، تاريخ ميلادك، أو أسماء حيواناتك الأليفة.

- كلمة مرور فريدة لكل حساب: هذا هو أهم مبدأ. إذا تم اختراق حساب واحد، فلن تتأثر حساباتك الأخرى.

- استخدام مدير كلمات المرور (Password Manager): هذه الأدوات تساعدك على إنشاء وتخزين كلمات مرور قوية وفريدة لكل موقع ويب. LastPass وBitwarden هما مثالان شائعان.

2. تفعيل المصادقة الثنائية (Two-Factor Authentication – 2FA):

هذه الطبقة الإضافية من الأمان تجعل اختراق حسابك أكثر صعوبة بشكل كبير. حتى لو تمكن شخص ما من سرقة كلمة مرورك، فسيحتاج أيضًا إلى الوصول إلى هاتفك أو جهاز آخر لتسجيل الدخول.

- كيف تعمل: تتطلب منك كلمة مرورك بالإضافة إلى رمز يتم إرساله إلى هاتفك، أو يتم إنشاؤه بواسطة تطبيق مصادقة.

- تفعيلها: قم بتفعيلها على جميع حساباتك التي تدعمها، وخاصة البريد الإلكتروني، وسائل التواصل الاجتماعي، والخدمات المصرفية.

3. الحذر من التصيد الاحتيالي والهندسة الاجتماعية:

- فكر قبل أن تنقر: لا تنقر على الروابط أو تفتح المرفقات في رسائل البريد الإلكتروني أو الرسائل النصية المشبوهة، حتى لو بدت وكأنها من مصدر موثوق.

- تحقق من المرسل: إذا كنت غير متأكد، اتصل بالجهة المعنية مباشرة عبر قناة اتصال رسمية (وليس عبر الرد على الرسالة المشبوهة).

- لا تشارك معلومات حساسة: لا تشارك أبدًا كلمات المرور أو أرقام بطاقات الائتمان أو المعلومات الشخصية الأخرى عبر البريد الإلكتروني أو الرسائل.

- كن متشككًا: إذا بدا العرض جيدًا لدرجة يصعب تصديقها، فمن المحتمل أنه كذلك.

4. تأمين أجهزتك وبرامجك:

- تحديثات منتظمة: قم بتحديث نظام التشغيل (Windows, macOS, iOS, Android) وجميع التطبيقات والمتصفحات بانتظام. غالبًا ما تحتوي هذه التحديثات على تصحيحات أمنية هامة.

- برامج مكافحة الفيروسات والبرامج الضارة: استخدم برنامجًا موثوقًا به وقم بتحديثه بانتظام. قم بإجراء فحوصات دورية لجهازك.

- تأمين شبكة Wi-Fi المنزلية: استخدم كلمة مرور قوية لشبكة Wi-Fi الخاصة بك وقم بتشفيرها باستخدام WPA2 أو WPA3.

- الحذر عند استخدام شبكات Wi-Fi العامة: تجنب إجراء معاملات حساسة أو تسجيل الدخول إلى حسابات مهمة عند الاتصال بشبكات Wi-Fi عامة غير آمنة.

5. حماية خصوصيتك على وسائل التواصل الاجتماعي:

- مراجعة إعدادات الخصوصية: خصص وقتًا لمراجعة إعدادات الخصوصية على منصات مثل إنستجرام وفيسبوك. حدد من يمكنه رؤية منشوراتك، صورك، وقائمة أصدقائك.

- فكر فيما تشاركه: كن حذرًا بشأن المعلومات الشخصية التي تشاركها علنًا، مثل عنوان منزلك، رقم هاتفك، أو تفاصيل خطط سفرك.

- كن حذرًا من طلبات الصداقة من الغرباء: فكر مليًا قبل قبول طلبات الصداقة من أشخاص لا تعرفهم.

6. النسخ الاحتياطي المنتظم لبياناتك:

في حالة تعرضك لهجوم برامج الفدية أو فشل القرص الصلب، فإن وجود نسخة احتياطية من بياناتك يمكن أن ينقذك. قم بعمل نسخ احتياطية لملفاتك المهمة بانتظام على محرك أقراص خارجي أو خدمة تخزين سحابي آمنة.

التعامل مع حوادث الاختراق والسرقة الرقمية

على الرغم من كل الاحتياطات، قد تحدث خروقات. معرفة كيفية الاستجابة يمكن أن تقلل من الضرر.

1. إذا تم اختراق حسابك:

- غيّر كلمة المرور فورًا: استخدم كلمة مرور قوية وفريدة.

- فعّل المصادقة الثنائية: إذا لم تكن مفعلة بالفعل.

- راجع نشاط الحساب: ابحث عن أي منشورات أو رسائل أو تغييرات لم تقم بها.

- أبلغ المنصة: اتصل بفريق دعم إنستجرام أو المنصة المعنية وأبلغهم بالاختراق.

- أبلغ جهات الاتصال الخاصة بك: إذا كنت تعتقد أن حسابك قد تم استخدامه لإرسال رسائل احتيالية، فقم بتحذير أصدقائك وعائلتك.

2. إذا كنت ضحية لسرقة الهوية أو الاحتيال:

- غيّر كلمات المرور: لجميع الحسابات ذات الصلة.

- اتصل بالبنك أو مؤسستك المالية: إذا تم استخدام معلوماتك المصرفية أو بطاقات الائتمان.

- قدم بلاغًا رسميًا: في بلدك، هناك جهات مسؤولة عن الجرائم الإلكترونية. تقديم بلاغ يساعد في التحقيق وقد يساعد الآخرين.

- راقب تقارير الائتمان الخاصة بك: للتحقق من عدم وجود أنشطة احتيالية.

- وثّق كل شيء: احتفظ بسجلات لجميع الاتصالات والإجراءات التي اتخذتها.

المصادر الموثوقة والجهات الداعمة

للحصول على معلومات إضافية ومساعدة، يمكنك الرجوع إلى المصادر التالية:

- الهيئة الوطنية للأمن السيبراني (NCA): تقدم هذه الهيئات في مختلف البلدان معلومات وإرشادات حول الأمن السيبراني.

- الشرطة المحلية وفرق الجرائم الإلكترونية: يمكنهم تقديم المساعدة في حالات الاحتيال والسرقة الرقمية.

- مراكز حماية المستهلك: قد تقدم نصائح حول كيفية تجنب عمليات الاحتيال.

- مواقع الأمن السيبراني الموثوقة: مثل Krebs on Security (باللغة الإنجليزية) للحصول على تحليلات معمقة لأحدث التهديدات.

خاتمة: كن حارس عالمك الرقمي

في عالم يزداد ترابطًا رقميًا، لم تعد الحماية مجرد خيار، بل هي ضرورة. من اختراق إنستجرام البسيط إلى سرقة الهوية الرقمية المعقدة، تتنوع التهديدات ولكن الهدف واحد: بياناتك وخصوصيتك وأموالك.

من خلال فهم الأساليب التي يستخدمها المجرمون، وتطبيق استراتيجيات الحماية الفعالة مثل كلمات المرور القوية، والمصادقة الثنائية، والحذر المستمر، يمكنك بناء دفاعات قوية. تذكر دائمًا أن الوعي هو أقوى سلاح لديك. كن يقظًا، كن حذرًا، وكن حارسًا أمينًا لعالمك الرقمي.

—

أسئلة شائعة (FAQ)

س1: هل يمكن استعادة حساب إنستجرام مخترق؟

نعم، غالبًا ما يكون ذلك ممكنًا. إذا تم اختراق حسابك، يجب عليك تغيير كلمة المرور فورًا، وتفعيل المصادقة الثنائية، واستخدام أدوات استعادة الحساب التي توفرها إنستجرام. قد تحتاج أيضًا إلى الاتصال بدعم إنستجرام لتقديم بلاغ.

س2: ما هو الفرق بين التصيد الاحتيالي (Phishing) والهندسة الاجتماعية (Social Engineering)؟

التصيد الاحتيالي هو نوع محدد من الهندسة الاجتماعية يركز على إرسال رسائل مزيفة لخداع الضحية. الهندسة الاجتماعية هي مفهوم أوسع يشمل أي تلاعب نفسي لخداع الأشخاص للحصول على معلومات أو القيام بإجراءات معينة، وقد لا تتضمن دائمًا رسائل بريد إلكتروني.

س3: هل استخدام شبكات Wi-Fi العامة آمن؟

بشكل عام، لا يُنصح باستخدام شبكات Wi-Fi العامة غير الآمنة لإجراء معاملات حساسة أو تسجيل الدخول إلى حسابات مهمة. يمكن للمجرمين على نفس الشبكة اعتراض بياناتك. إذا كان لا بد من استخدامها، فاستخدم شبكة افتراضية خاصة (VPN) لتشفير اتصالك.

س4: كيف أعرف إذا كانت بياناتي قد تم اختراقها في خرق بيانات شركة؟

يمكنك استخدام خدمات مثل “Have I Been Pwned” (https://haveibeenpwned.com/) للتحقق مما إذا كان عنوان بريدك الإلكتروني قد ظهر في أي خروقات بيانات معروفة. إذا كانت بياناتك قد تعرضت للخطر، فقم بتغيير كلمات المرور فورًا للحسابات المرتبطة بهذا البريد الإلكتروني.

س5: ما هي أهم خطوة يمكنني اتخاذها لحماية حساباتي؟

تفعيل المصادقة الثنائية (2FA) هو على الأرجح أهم خطوة يمكنك اتخاذها. إنها تضيف طبقة حماية قوية جدًا تتجاوز كلمة المرور وحدها، مما يجعل من الصعب للغاية على المخترقين الوصول إلى حساباتك حتى لو حصلوا على كلمة مرورك.

س6: هل النصب عبر واتساب مختلف عن النصب عبر البريد الإلكتروني؟

الأساليب الأساسية متشابهة (التصيد، الهندسة الاجتماعية، انتحال الشخصية)، لكن المنصة مختلفة. غالبًا ما يتضمن النصب عبر واتساب رسائل تبدو وكأنها من أصدقاء أو أفراد عائلة يطلبون المال بشكل عاجل، أو روابط لمواقع ويب مزيفة، أو حتى مكالمات هاتفية احتيالية. يجب دائمًا التحقق من هوية المرسل بشكل مستقل قبل الاستجابة.

الكلمات الدلالية: انتهاك الخصوصية, تسرب البيانات, الاختراقات الإلكترونية, الابتزاز الرقمي, التشفير, الهوية الرقمية, البصمة الرقمية, الحق في النسيان, المراقبة الإلكترونية, التنصت الرقمي, جمع البيانات الضخمة, بيع البيانات الشخصية, استهداف الإعلانات, ملفات تعريف الارتباط, التتبع عبر المواقع, الخوارزميات التخمينية, الهندسة الاجتماعية, التصيد الاحتيالي, برامج الفدية, الفيروسات, أحصنة طروادة, برامج التجسس, الأمن السيبراني, الحماية الرقمية, المصادقة الثنائية, الجدران النارية, الأخبار الكاذبة, التضليل الإعلامي, الدعاية السوداء, غرف الصدى, فقاعات التصفية, التحيز الخوارزمي, خوارزميات التوصية, احتكار المنصات, احتكار البيانات, قوانين المنافسة الرقمية, الحياد الرقمي, حرية الوصول, حجب المواقع, الرقابة الإلكترونية, حرية التعبير, الحظر الرقمي, الإقصاء الرقمي, الفجوة الرقمية, الأمية الرقمية, ملكية المحتوى, حقوق النشر, القرصنة, المحتوى المقروص, البرامج المقرصنة, حماية الملكية الفكرية, انتهاك الحقوق, التوزيع غير القانوني, مواقع القرصنة, النسخ غير المرخص, المحتوى المفتوح, الرخص الرقمية, الإتاوات, منصات البث غير القانونية, التزييف العميق, الذكاء الاصطناعي التوليدي, الاستنساخ الصوتي, الانتحال الرقمي, التلاعب بالمحتوى, الصور المنشأة, الهوية المزيفة, الروبوتات الذكية, الحسابات الوهمية, البوتات, التلاعب بالرأي العام, التدخل الانتخابي, الحملات المنسقة, الإدمان الرقمي, إدمان الألعاب, إدمان وسائل التواصل, العزلة الاجتماعية, الصحة النفسية الرقمية, القلق الرقمي, الاكتئاب الإلكتروني, فومو, المقارنة الاجتماعية, إجهاد الشاشات, التنمر الإلكتروني, التحرش الرقمي, الابتزاز العاطفي, المطاردة الإلكترونية, التشهير, استغلال القصر, حماية الأطفال, الجرائم الإلكترونية, غسيل الأموال الرقمي, السوق المظلم, انتحال الشخصية, الاحتيال المالي, سرقة الهوية, الهجمات السيبرانية, الحروب الإلكترونية, التجسس الصناعي, التجسس الإلكتروني, تعطيل البنية التحتية, إنترنت الأشياء غير الآمن, الاقتصاد الرقمي, اقتصاد الانتباه, العمل الحر, الاستبدال الوظيفي, الأتمتة, التحول الرقمي, الشمول المالي, التكنولوجيا المالية, العملات الرقمية, المنصات الاجتماعية, استقطاب المحتوى, التطرف عبر الإنترنت, خطاب الكراهية, مكافحة التطرف, الاستدامة الرقمية, البصمة الكربونية الرقمية, النفايات الإلكترونية, الاستهلاك الرقمي المسؤول, الحوكمة الرقمية, قوانين حماية البيانات, السيادة الرقمية, الوصول الشامل, النفاذ الرقمي, الابتكار الرقمي, الميتافيرس, الحوسبة السحابية, الثقة الرقمية, السمعة الرقمية, التعليم الرقمي, الصحة الرقمية, التطبيب عن بعد, المدن الذكية, الثقافة الرقمية, الأخلاقيات الرقمية, أخلاقيات الذكاء الاصطناعي, المرونة الرقمية, العمل عن بعد, التجارة الإلكترونية, حماية المستهلك الرقمي, الاستغلال الرقمي, الاستعمار الرقمي, التبعية التكنولوجية, الفصل الرقمي, الإقصاء التكنولوجي, العدالة الرقمية, حقوق الإنسان الرقمية, المواطنة الرقمية, الديمقراطية الرقمية, الانتخابات الإلكترونية, الشفافية الحكومية, الحكومة المفتوحة, الخدمات الحكومية الإلكترونية, الأرشفة الإلكترونية, التوثيق الرقمي, الذاكرة الرقمية, المكتبات الرقمية, الخصوصية الجينية, البيانات الحيوية, البصمة الوراثية, السجلات الطبية, الأمن القومي الرقمي, الدفاع السيبراني, تحليل التهديدات, التطبيقات الضارة, التجسس عبر التطبيقات, الأذونات المفرطة, المنازل الذكية, كاميرات المراقبة, الحوسبة الخضراء, التعليم المدمج, التعلم الشخصي, المهارات الرقمية, الثورة الصناعية الرابعة, المصانع الذكية, التوأم الرقمي, القضاء الرقمي, العقود الذكية, البلوكتشين, التوقيع الرقمي, الإفصاح عن الاختراقات, قواعد البيانات المكشوفة, التصيد الصوتي, الاحتيال الصوتي, المحافظ الرقمية, اختراق الحسابات, سلسلة التوريد, الهجمات السيبرانية المتقدمة, التزييف الصوتي, الصور المزيفة, الابتزاز بالصور, المؤثرون المزيفون, التفاعل المزيف, الويب 3, ملكية البيانات, الرموز غير القابلة للاستبدال, الفن الرقمي, القرصنة الرقمية, البث غير القانوني, الألعاب الإلكترونية, المقامرة الإلكترونية, الاقتصاد الافتراضي, الواقع الافتراضي, الخصوصية في الواقع الافتراضي, التعاون الدولي السيبراني, الوعي السيبراني, كلمات المرور القوية, المصادقة البيومترية, التعرف على الوجه, التتبع الجغرافي, مشاركة الموقع, اختراق الواي فاي, الشبكات غير الآمنة, أمن الهواتف الذكية, تسريبات المحادثات, التشفير من طرف إلى طرف, الإبلاغ عن المحتوى الضار, حوكمة المحتوى, الاستخدام المسؤول للتكنولوجيا, التنمية الرقمية, الشمول الرقمي, تمكين الفئات المهمشة, الاتصال في الريف, الأقمار الصناعية للإنترنت, الطوارئ الرقمية, الاستجابة للكوارث, التطوع الرقمي, المساعدات الرقمية

لا يوجد تعليق